Dlaczego w ogóle przenosimy pliki do chmury i gdzie tu konflikt interesów

Przechowywanie i udostępnianie plików w chmurze stało się domyślnym wyborem: od zdjęć z wakacji, przez prezentacje dla zarządu, po dokumentację projektową całej firmy. Robimy to z wygody, rzadziej z chłodnej kalkulacji ryzyka. Bezpieczeństwo jest zazwyczaj dopisywane później jako „ważny argument”, choć realnym motorem zmian jest łatwy dostęp z dowolnego miejsca, praca zespołowa i automatyczne kopie.

Ten rozdźwięk rodzi napięcie: użytkownikom zależy na tym, żeby „działało i nie przeszkadzało”, dział IT widzi głównie zagrożenia i zgodność z regulacjami, zarząd patrzy na koszty oraz ciągłość działania, a klienci oczekują, że ich dane nie wylądują w jakiejś publicznej chmurze bez kontroli. Gdy brakuje jasnych zasad, każdy gra o coś innego, a efekt końcowy bywa przypadkowy.

Dochodzi do tego konflikt między wygodą a kontrolą. Im prostsze udostępnianie plików jednym kliknięciem, tym większa szansa, że ktoś skopiuje nie ten link, udostępni całą strukturę folderów albo zostawi publiczny dostęp bez hasła. Z drugiej strony zbyt restrykcyjna konfiguracja powoduje, że użytkownicy szukają „obchodzenia systemu” – prywatne Dropboxy, wysyłka załączników na prywatne maile, przesyłanie plików komunikatorami.

Granica zaufania jest zwykle rozmyta. Oddajemy dostawcy chmury nie tylko same pliki, ale również metadane: kto, kiedy, z jakiego adresu IP coś otworzył, jakie nazwy mają foldery, jakie są rozmiary i typy plików. W wielu firmach nikt świadomie nie decyduje, że taka wiedza trafia do organizacji trzeciej, a jednak tak się dzieje. W świecie, w którym profilowanie i analiza behawioralna są podstawą biznesu dużych platform, udawanie, że to „tylko miejsce na pliki”, jest po prostu naiwne.

Użytkownik prywatny jest zwykle bardziej skłonny ufać dużym markom: „jak pada Facebook i Google, to jest koniec świata, więc moje zdjęcia są bezpieczne”. Dla firmy sytuacja jest inna: pojawia się RODO, odpowiedzialność wobec klientów, umowy powierzenia danych, audyty. Część firm wychodzi z założenia, że im więcej narzędzi SaaS i chmur, tym nowocześniej wygląda biznes. Lepiej, gdy wybór chmury wynika z analizy modelu pracy i rodzaju danych, a nie z mody czy pakietu „gratis” dołączonego do pakietu biurowego.

W tle cały czas działa prosta zależność: wygoda rodzi ryzyko. Pytanie nie brzmi „czy korzystać z chmury?”, ale „jak ustawić granicę między wygodą a kontrolą, żeby nie robić ani teatru bezpieczeństwa, ani rosyjskiej ruletki z danymi?”. Te granice są inne dla freelancera, inne dla małej kancelarii, a jeszcze inne dla software house’u, który trzyma w chmurze repozytoria kodu i dokumentację klientów. Im bardziej świadomie zostanie to opisane i wdrożone, tym mniejsza szansa na chaos.

Osobny konflikt interesów pojawia się między działem IT a użytkownikami. IT często walczy o standaryzację: jeden dostawca, wspólna polityka uprawnień, spójne logowanie. Użytkownicy lubią eksperymentować z nowymi usługami, które „akurat dobrze integrują się z telefonem”. Bez jasnej polityki bezpieczeństwa i prostych narzędzi do pracy w chmurze rośnie szara strefa: prywatne konta wykorzystywane służbowo, pliki z danymi klientów w darmowych usługach i brak możliwości przeprowadzenia sensownego audytu.

Co to znaczy „bezpieczna chmura” – odczucia kontra techniczne fakty

Popularne mity o chmurze i skąd się biorą

Marketing większości dostawców chmury opiera się na haśle „bezpieczniej niż na Twoim komputerze”. Ta teza jest częściowo prawdziwa, ale bardzo zależy od tego, co porównujemy. Typowy użytkownik domowy bez aktualizacji systemu, z jednym hasłem do wszystkiego i brakiem kopii zapasowych faktycznie jest mniej bezpieczny niż profesjonalne centrum danych z fizyczną ochroną, redundancją zasilania i zespołem bezpieczeństwa. Natomiast firmowy laptop z pełnym szyfrowaniem dysku, mocnym hasłem i rozsądną polityką uprawnień może zapewniać większą kontrolę nad danymi niż przypadkowa konfiguracja darmowej chmury.

Najczęstszy mit brzmi: „Jak jest w chmurze, to jest bezpieczne, bo się nie zgubi”. Dane w chmurze też znikają: przez przypadkowe usunięcie, błędną synchronizację, błąd oprogramowania, a czasem przez utratę dostępu do konta (np. przejęcie konta przez atakującego). Różnica jest taka, że infrastruktura dostawcy jest zwykle odporna na awarie sprzętowe, ale nie na błędy użytkownika. Wielu ludzi utożsamia redundancję z backupem, a to nie jest to samo.

Kolejna iluzja to ślepa wiara w certyfikaty i logotypy „secure”. ISO, SOC, logo kłódki w przeglądarce – to ważne elementy, ale mówią głównie o bezpieczeństwie infrastruktury dostawcy, a nie o tym, czy ktoś z Twojej firmy nie udostępni publicznie folderu z umowami. Nawet najlepszy dostawca nie ochroni przed linkiem „każdy, kto ma odnośnik, może edytować” wysłanym na ogólną listę mailingową.

Wielu użytkowników zakłada, że skoro dane są „zaszyfrowane na serwerze”, nikt nie ma do nich dostępu. W praktyce często jest to szyfrowanie po stronie serwera, w którym dostawca zarządza kluczami i może technicznie odczytać pliki (np. po to, by indeksować ich zawartość i umożliwiać wyszukiwanie). To nie jest ani dobre, ani złe – po prostu trzeba rozumieć, że taka usługa ma inne właściwości niż chmura z szyfrowaniem end‑to‑end, gdzie dostawca nie widzi treści.

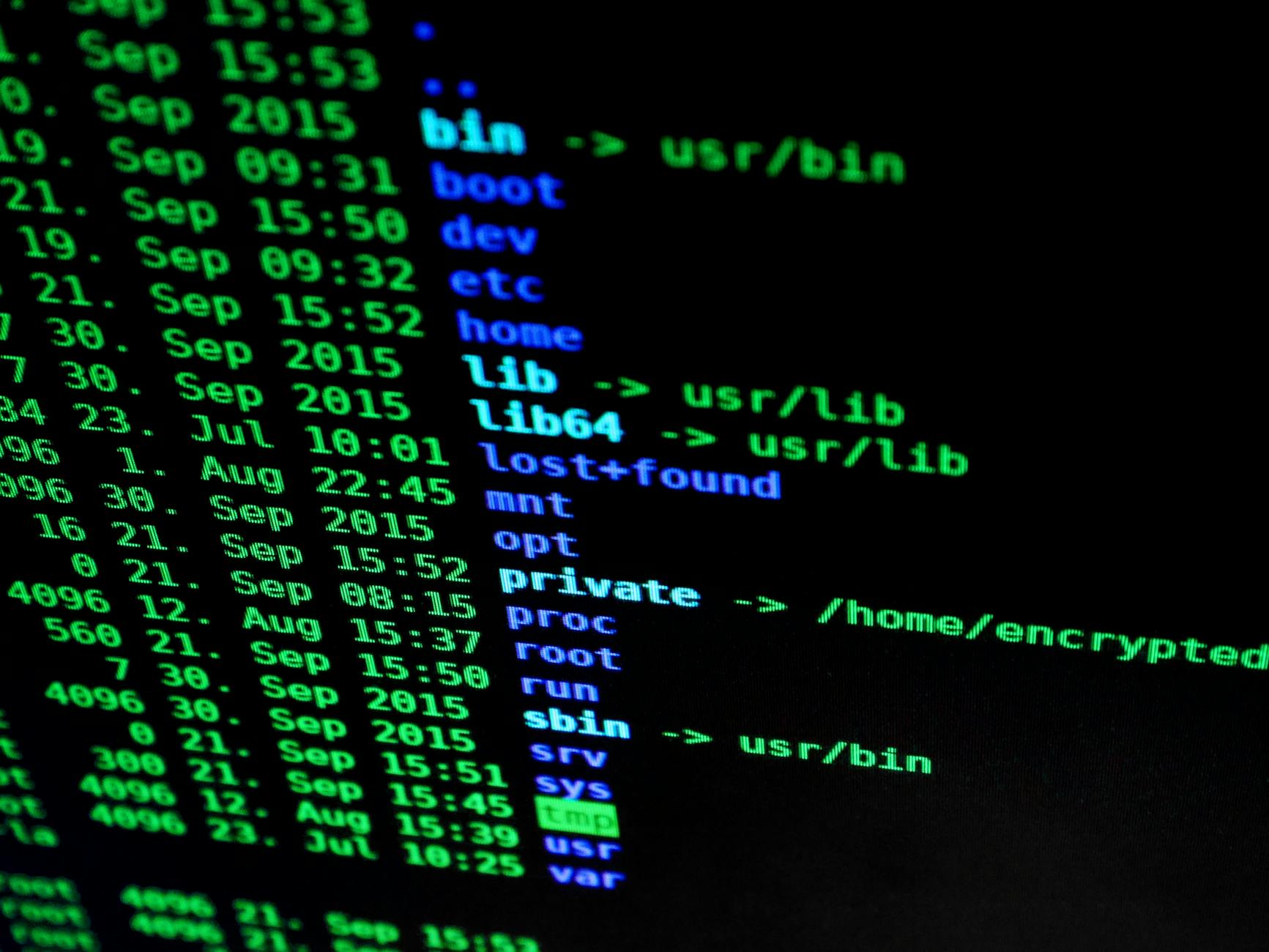

Infrastruktura dostawcy a konfiguracja po stronie użytkownika

Bezpieczna chmura to połączenie dwóch elementów: tego, co zapewnia dostawca (fizyczne serwery, sieć, mechanizmy szyfrowania, logowanie zdarzeń), oraz tego, jak użytkownik i firma skonfigurują usługę (uprawnienia, polityki, hasła, segmentacja danych). Błąd często polega na patrzeniu tylko w jedną stronę: albo ślepa wiara w „wielkiego dostawcę”, albo obsesyjne koncentrowanie się na lokalnych mechanizmach przy zupełnym lekceważeniu tego, gdzie i jak faktycznie leżą dane.

Po stronie dostawcy warto weryfikować takie kwestie, jak:

- czy dane są szyfrowane w spoczynku (na dyskach serwerów) i w trakcie przesyłu,

- jak wygląda polityka dostępu pracowników dostawcy do danych (czy jest logowana, ograniczona, audytowana),

- jakie są gwarancje dostępności (SLA) i procedury przy awarii centrum danych,

- jakie jest wsparcie dla logów dostępu i raportów bezpieczeństwa,

- czy dostawca udostępnia mechanizmy DLP (Data Loss Prevention), blokowanie nietypowych działań, alerty.

Po stronie użytkownika kluczowe są z kolei:

- polityka haseł i wymuszenie dwuskładnikowego uwierzytelniania,

- zarządzanie uprawnieniami do folderów i plików (zasada najmniejszego uprzywilejowania),

- rozsądna struktura danych (oddzielne przestrzenie dla zespołów, projektów, klientów),

- procedury udostępniania plików na zewnątrz (termin ważności linków, hasła, logowanie pobrań),

- regularne przeglądy uprawnień i wycofywanie dostępu byłym pracownikom czy podwykonawcom.

Bez dobrej konfiguracji po stronie użytkownika najbardziej zaawansowane funkcje bezpieczeństwa pozostają w sferze teorii. To trochę jak z samochodem z kompletem poduszek powietrznych i systemów asystujących – jeśli ktoś jeździ z prędkością dwukrotnie większą niż dopuszczalna, nie ma sensu zachwycać się katalogowymi parametrami bezpieczeństwa.

W praktyce wiele firm inwestuje w rozbudowane systemy chmurowe, natomiast nie poświęca ani godziny na przeszkolenie użytkowników i ustawienie prostych zasad. Efektem jest fałszywe poczucie ochrony: „przecież mamy certyfikowaną chmurę, na pewno wszystko jest w porządku”. Dopiero audyt logów czy przypadkowy incydent ujawnia, jak szeroko rozlały się nadane kiedyś zbyt duże uprawnienia.

Co faktycznie chroni dane w chmurze

Ponad marketingiem i mitami stoją konkretne mechanizmy. Bezpieczne przechowywanie plików w chmurze nie opiera się na jednym „magicznym” elemencie, lecz na kombinacji rozwiązań. Wśród najważniejszych technicznych fundamentów można wymienić:

- Szyfrowanie transmisji (HTTPS/TLS) – zabezpiecza dane przesyłane między Twoim urządzeniem a serwerem przed podsłuchem „po drodze”. To dziś standard, ale nadal zdarzają się niszowe usługi, które część funkcji realizują bez pełnego szyfrowania.

- Szyfrowanie danych w spoczynku – dane zapisane na dyskach serwerów są zaszyfrowane. Chroni to przed skutkami fizycznej kradzieży nośników czy nieautoryzowanego dostępu do infrastruktury, ale zwykle nie przed pracownikami dostawcy czy nakazami prawnymi, jeśli to dostawca trzyma klucze.

- Szyfrowanie end‑to‑end – dane szyfrowane po stronie klienta, zanim opuszczą Twoje urządzenie. Klucze masz Ty (lub Twoja organizacja), a dostawca nie jest w stanie odczytać treści. To wyższy poziom prywatności i kontroli, kosztem wygody niektórych funkcji (np. podglądu i edycji online).

- Segmentacja danych i izolacja tenantów – w rozwiązaniach wielodzierżawczych (multi‑tenant) krytyczne jest, by dane jednej organizacji były logicznie odseparowane od innych, a błędy w jednym „kawałku” nie dawały dostępu do zasobów innych klientów.

- Ścisła kontrola dostępu pracowników dostawcy – kto, kiedy, w jakim celu może uzyskać dostęp do danych i jak jest to odnotowywane. Tu ważne są nie tylko technologie, ale także procedury HR i bezpieczeństwa wewnętrznego.

- Zaawansowane logowanie zdarzeń – zapisywanie, kto otwierał, kopiował, usuwał, udostępniał pliki. Bez tego nie da się sensownie przeprowadzić analizy incydentów ani audytu bezpieczeństwa.

Po stronie organizacji równie ważne są mechanizmy nietechniczne: jasna polityka bezpieczeństwa, przeszkolenie ludzi, określenie, których danych nie wolno przechowywać w chmurze publicznej, a także regularne testy procedur (np. scenariusz „pracownik odchodzi z dnia na dzień – czy mamy kontrolę nad dostępami?”). Tego nie zapewni żaden dostawca, bo dotyczy to struktury i kultury konkretnej firmy.

Dobrym ćwiczeniem jest spojrzenie na chmurę nie tylko jako na „dysk w internecie”, ale jako na usługę, która generuje dodatkowe dane: logi, wersje, tagi, ustawienia. Umiejętne wykorzystanie tych elementów mocno zwiększa bezpieczeństwo. Z drugiej strony ignorowanie ich powoduje, że narzędzie, które mogłoby być sojusznikiem, staje się tylko kolejnym potencjalnym źródłem wycieku. W tym sensie chmura jest narzędziem o dużym „wzmocnieniu”: może zarówno poprawić, jak i pogorszyć sytuację, w zależności od tego, jak zostanie użyta.

Typy chmur i modeli przechowywania – jak nie zgubić się w żargonie

Rozmowa o bezpieczeństwie w chmurze często zaczyna się od skrótów: IaaS, PaaS, SaaS, chmura prywatna, publiczna, hybrydowa, multi‑cloud. W praktyce większość użytkowników ma do czynienia z prostszym podziałem: synchronizacja plików w popularnych usługach (Google Drive, OneDrive, Dropbox i podobne) kontra bardziej rozbudowane platformy chmurowe, na których firmy budują własne systemy.

Dla osoby prywatnej bezpieczeństwo to zwykle pytanie: „czy moje pliki nie znikną i czy nikt ich nie podejrzy?”. Dla firmy dochodzi cała warstwa zgodności z przepisami, własnych procedur i oczekiwań klientów. W obu przypadkach wybór modelu chmury – i tego, które dane lądują w jakim typie usługi – ma większe znaczenie niż to, czy ktoś dopisze w regulaminie modne hasło o AI czy blockchainie.

Chmura publiczna, prywatna, hybrydowa i multi‑cloud

Chmura publiczna to usługa świadczona przez zewnętrznego dostawcę, dostępna przez internet, współdzielona infrastruktura (przy logicznej separacji danych). To właśnie większość popularnych rozwiązań do przechowywania plików. Zaletą jest niski próg wejścia, brak konieczności utrzymywania własnego sprzętu, wysoka skalowalność. Wadą – mniejsza kontrola nad tym, gdzie i jak dokładnie są przetwarzane dane, oraz uzależnienie od polityki i kondycji finansowej dostawcy.

Chmura prywatna to środowisko utrzymywane wyłącznie na potrzeby jednej organizacji – może być zbudowane wewnątrz firmy albo w centrum danych zewnętrznego operatora, ale z wydzieloną infrastrukturą. Taki model daje większą kontrolę, lepiej wspiera specyficzne wymagania branżowe (np. w ochronie zdrowia czy finansach), ale kosztuje więcej i wymaga własnych kompetencji IT. Dla przeważającej większości małych firm pełna chmura prywatna to przerost formy nad treścią, choć elementy tego modelu mogą mieć sens (np. firmowy serwer NAS z dostępem zdalnym).

Modele usług: IaaS, PaaS, SaaS z perspektywy plików

Skróty IaaS, PaaS i SaaS kojarzą się zwykle z programistami i administratorami, ale przy przechowywaniu plików mają bardzo konkretne konsekwencje. Od poziomu usługi zależy, kto faktycznie odpowiada za bezpieczeństwo danych – i w którym miejscu najłatwiej o błąd.

IaaS (Infrastructure as a Service) daje dostęp do „surowej” infrastruktury: maszyn wirtualnych, dysków, sieci. Pliki znajdują się na wirtualnych dyskach, którymi zarządza zespół IT. To model z największą elastycznością, ale też największą odpowiedzialnością po stronie firmy. Dostawca zapewnia bezpieczeństwo fizyczne i podstawową wirtualizację, natomiast:

- konfiguracja systemów operacyjnych,

- szyfrowanie dysków maszyn wirtualnych,

- kontrola dostępu użytkowników,

- kopie zapasowe i retencja danych

spadają już na barki organizacji. Jeśli administrator źle ustawi firewall albo zostawi otwarty port z panelem zarządzania plikami, dostawca chmury nie ma jak „czarodziejsko” tego skorygować.

PaaS (Platform as a Service) to warstwa wyżej – dostawca dorzuca gotowe usługi (bazy danych, kolejki, funkcje serverless). Pliki często nie istnieją tu jako klasyczne dokumenty, tylko jako obiekty w storage’u czy rekordy w bazach. Z perspektywy bezpieczeństwa plików oznacza to dwie rzeczy:

- znaczna część konfiguracji bezpieczeństwa jest ustandaryzowana (mniej miejsca na „ręczne” błędy),

- ale granice odpowiedzialności są bardziej zamglone – łatwo założyć, że „platforma się tym zajmie”, co nie zawsze jest prawdą.

Jeśli aplikacja biznesowa zapisuje dokumenty klientów w storage’u PaaS bez szyfrowania po stronie klienta, to odpowiedzialność za przeciek leży po stronie tej aplikacji, nie dostawcy platformy – nawet jeśli marketing sugerował, że „wszystko jest bezpieczne w chmurze”.

Warto też podejrzeć, jak ten temat rozwija więcej o nowe technologie — znajdziesz tam więcej inspiracji i praktycznych wskazówek.

SaaS (Software as a Service) to usługi „z pudełka”: dysk w chmurze, pakiet biurowy online, CRM z modułem załączników. Użytkownik widzi foldery i pliki, a całą resztę „magii” wykonuje dostawca. To wygodne, bo nie trzeba martwić się o dyski ani aktualizacje. Problem pojawia się gdzie indziej: konfiguracja jest uproszczona, ale nadal krytyczna. Typowe pułapki:

- domyślnie zbyt szerokie udostępnianie (np. „wszyscy w organizacji” zamiast konkretnego działu),

- brak spójnej polityki linków publicznych (część osób używa, część nie – pełen chaos),

- brak kontroli nad integracjami (aplikacje zewnętrzne z szerokim dostępem do plików).

Popularna rada: „weź gotowy SaaS, będzie bezpieczniej niż stawianie własnego serwera”. Sprawdza się tam, gdzie organizacja nie ma własnego zespołu bezpieczeństwa i nie planuje bardzo niestandardowych rozwiązań. Przestaje działać, kiedy dane są wyjątkowo wrażliwe, a regulacje lub kontrakty wymagają pełnej kontroli nad tym, kto i w jakich okolicznościach może do nich zajrzeć. Wtedy sens ma albo SaaS z szyfrowaniem end‑to‑end po stronie klienta, albo przynajmniej połączenie SaaS‑a z własną warstwą szyfrowania i kontroli kluczy.

Gdzie pliki „naprawdę” leżą, czyli typy storage’u

Dla większości użytkowników „dysk w chmurze” to jedna ikona w systemie. Pod spodem może jednak działać kilka różnych typów storage’u, z różnymi właściwościami bezpieczeństwa:

- Storage obiektowy (np. „buckety”, „kontenery”) – idealny do dużej liczby plików, wersjonowania, taniego przechowywania. Często używany przez aplikacje, niekoniecznie bezpośrednio przez ludzi.

- Storage plikowy (klasyczne udziały sieciowe, SMB/NFS) – bliżej tradycyjnego „serwera plików”. Popularny w firmach migrujących z lokalnych serwerowni.

- Storage blokowy (dyski podpięte do maszyn wirtualnych) – najmniej „chmurowy” z punktu widzenia użytkownika, bo zarządza się nim jak dyskiem w serwerze.

Z punktu widzenia bezpieczeństwa kluczowe pytania nie brzmią „czy to S3, Blob czy NFS?”, tylko:

- kto i przez jaki protokół może się tam dostać (VPN, publiczny internet, tylko z sieci firmowej),

- czy jest włączone szyfrowanie na poziomie usługi i czy można dodać własne klucze,

- jak wygląda wersjonowanie i kosz na śmieci (czy można odwrócić skutki błędu lub ataku ransomware),

- czy da się automatycznie wykrywać nietypowe działania (np. masowe usuwanie, nietypowy kraj logowania).

Przeciwny kierunek niż zalecają ulotki marketingowe: zamiast zaczynać od nazwy technologii, lepiej zacząć od modelu ryzyka. Dopiero potem dobrać typ storage’u, który w tym modelu ma sens. Przykładowo, wrażliwe umowy z klientami lepiej trzymać w storage’u z pełnym audytem dostępu i wymuszonym MFA, niż w tanim „cold storage’u” zoptymalizowanym pod archiwizację logów.

Wybór dostawcy chmury: na co patrzeć, zamiast gonić za „nielimitowaną przestrzenią”

„Nielimitowana przestrzeń” i inne marketingowe skróty myślowe

Popularna obietnica w ofertach chmury plikowej to „nielimitowana” lub „prawie nielimitowana” przestrzeń. Problem w tym, że ograniczeniem w praktyce bywa coś zupełnie innego: przepustowość łącza, limity API, czas przywracania danych, polityka retencji lub restrykcje prawne. Firmy, które patrzą tylko na TB w tabelce, często kończą z rozwiązaniem tanim na papierze, ale drogim operacyjnie.

Dobrym filtrem na marketing jest zadanie kilku prostych, ale konkretnych pytań:

- co się dzieje, gdy przekroczysz typowe wykorzystanie (czy pojawiają się „miękkie” limity, spadek wydajności, dodatkowe opłaty),

- jak są ograniczone transfery – czy przy dużej liczbie małych plików nie wpadniesz w limity operacji,

- czy dostawca ma politykę „fair use” i jak ją egzekwuje (np. przy backupach ogromnej ilości danych),

- czy w „nielimitowanej” przestrzeni tak samo traktowane są pliki często używane i archiwalne.

Klasyczny błąd: firma migruje duże repozytorium skanów i backupów na tanią usługę z „nielimitowaną” przestrzenią, po czym okazuje się, że przy odtwarzaniu większego fragmentu danych transfer jest tak dławiony, że odtworzenie zajęłoby tygodnie. Formalnie obietnica „nielimitowanej przestrzeni” została spełniona, ale biznesowo rozwiązanie jest bezużyteczne.

Transparentność i czytelność warunków

Nie każdy dostawca ma dziesiątki certyfikatów bezpieczeństwa, ale każdy może w przejrzysty sposób opisać, co robi z danymi. Jeżeli polityka prywatności jest ogólnikowa, a odpowiedzi na pytania o lokalizację danych czy współpracę z organami ścigania są wymijające, to jest to ważniejszy sygnał niż brak jednego z modnych certyfikatów.

Przy wyborze dostawcy plików dobrze jest szukać konkretnych odpowiedzi na kilka zagadnień:

- lokalizacja danych – w jakich krajach mogą być przechowywane kopie, czy można wymusić konkretny region,

- podpowierzenie przetwarzania – jakie firmy trzecie mają dostęp do infrastruktury lub metadanych (support, monitoring, analityka),

- procedura reagowania na incydenty – czy istnieje formalny proces informowania klientów, z jakim opóźnieniem i w jakim zakresie,

- polityka wobec żądań organów państwowych – czy dostawca publikuje raporty przejrzystości, czy ma proces kwestionowania zbyt szerokich żądań.

Powszechna rada „wybieraj tylko dostawców z certyfikatem X” jest zbyt prosta. Certyfikaty są przydatne, ale nie mówią nic o kulturze organizacyjnej i praktykach supportu. Alternatywne kryterium: jak łatwo jest uzyskać sensowną odpowiedź na niewygodne pytanie. Tam, gdzie odpowiedź wymaga kilku eskalacji i tygodni oczekiwania, trzeba założyć, że w momencie prawdziwego incydentu będzie podobnie.

Ekosystem i „zaszyte” integracje

Większość usług chmurowych do plików nie działa w próżni. Integrują się z pocztą, komunikatorami, systemami do zarządzania projektami, narzędziami do e‑podpisu. Każda z tych integracji jest potencjalnym wektorem dostępu do danych, o którym mało kto myśli na etapie zakupu.

Przykład z praktyki: firma wdrożyła dysk firmowy w chmurze, ale zezwoliła użytkownikom na instalację dowolnych wtyczek do edycji PDF. Jedna z wtyczek – darmowa, „do podpisywania dokumentów” – uzyskała bardzo szeroki dostęp do plików użytkownika. W efekcie kluczowe umowy firmy były dostępne dla dostawcy małej aplikacji SaaS z innego kontynentu, całkowicie poza kontrolą działu bezpieczeństwa.

Przy ocenie dostawcy chmury plikowej sensowne jest zadanie kilku pytań o integracje:

W tym miejscu przyda się jeszcze jeden praktyczny punkt odniesienia: Rola UX/UI w sukcesie start-upu technologicznego.

- czy da się centralnie kontrolować, które aplikacje trzecie mogą mieć dostęp do plików,

- czy integracje są ograniczone do minimalnych uprawnień, czy domyślnie dostają pełen dostęp,

- czy jest czytelny rejestr aktywnych integracji z możliwością ich szybkiego wyłączenia,

- czy w logach widać, kiedy integracja pobiera lub modyfikuje pliki.

Zachowawcze podejście – blokowanie wszystkich integracji – bywa nieefektywne, bo użytkownicy i tak znajdą sposób na „obejście” (np. pobieranie plików i używanie prywatnych kont). Lepszy model to kontrolowany katalog zatwierdzonych integracji wraz z okresowym przeglądem ich uprawnień.

Model biznesowy dostawcy a prywatność danych

Bezpieczeństwo techniczne to jedno, a prywatność biznesowa – drugie. Jeśli usługa jest darmowa, to prawie na pewno płacisz danymi lub profilowaniem. Nie zawsze wprost treścią dokumentów, często „tylko” metadanymi: kto z kim współpracuje, jakie typy plików i kiedy są tworzone, jak intensywnie działa firma.

Firmy często stawiają silne wymagania wobec tego, gdzie fizycznie leżą dane, a ignorują pytanie, jak są monetyzowane. W efekcie mogą skończyć z poprawnie geolokalizowaną chmurą, ale za to z bardzo szczegółowym profilowaniem aktywności, wykorzystywanym do celów reklamowych lub analitycznych. To nie zawsze jest złe – czasem w zamian dostajesz zaawansowane funkcje AI naprawdę podnoszące produktywność – ale to musi być świadoma decyzja.

Przy wyborze dostawcy dla wrażliwych danych sensownie jest preferować modele oparte na jasnych opłatach abonamentowych za zasoby i usługi, a nie na reklamie czy sprzedaży zanonimizowanych danych o zachowaniu użytkowników. Z kolei dla danych mniej wrażliwych (np. materiały marketingowe, szkice, pliki robocze) można akceptować tańsze lub darmowe modele, przy jednoczesnym odseparowaniu ich od krytycznej przestrzeni firmowej.

Szyfrowanie w praktyce: co naprawdę daje, a gdzie są ślepe plamy

Klucze szyfrujące: kto je trzyma, ten ma władzę

Szyfrowanie jest tak mocne, jak sposób, w jaki zarządza się kluczami. Różne modele szyfrowania w chmurze można w uproszczeniu podzielić na trzy kategorie:

- Klucze w pełni zarządzane przez dostawcę – użytkownik niczym się nie przejmuje, wszystko dzieje się automatycznie.

- Klucze zarządzane przez dostawcę, ale z możliwością ich konfiguracji przez klienta – tzw. customer‑managed keys lub customer‑supplied keys.

- Klucze wyłącznie po stronie klienta – dostawca widzi tylko zaszyfrowane „śmieci”.

Powszechna rada brzmi: „zawsze wybieraj model z kluczami po swojej stronie”. To brzmi atrakcyjnie, dopóki nie trzeba tych kluczy rotować, zabezpieczać, odzyskiwać ani integrować z dziesięcioma różnymi usługami. W małych organizacjach bez dojrzałego działu bezpieczeństwa łatwiej jest niechcący stracić klucz (a z nim dostęp do danych) niż stać się celem zaawansowanego ataku na infrastrukturę HSM.

Rozsądna alternatywa to stopniowanie kontroli:

- dla danych krytycznych – własne klucze i ewentualnie zewnętrzny HSM lub KMS,

- dla danych ważnych, ale mniej wrażliwych – klucze zarządzane przez dostawcę, ale z możliwością własnej polityki rotacji i audytu dostępu,

- dla reszty – standardowe szyfrowanie dostawcy, z naciskiem na dobre praktyki zarządzania kontami i uprawnieniami.

W praktyce ślepą plamą nie jest sama kryptografia, tylko procedury wokół kluczy. Jeśli proces odejścia administratora nie obejmuje odebrania mu dostępu do systemu zarządzania kluczami, to nominalnie „mocne szyfrowanie” niewiele zmienia.

Szyfrowanie end‑to‑end a wygoda współpracy

Szyfrowanie end‑to‑end chroni przed ciekawskim dostawcą, masowym wyciekiem z jego centrum danych czy nadużyciami uprawnień administracyjnych po stronie chmury. Wprowadza jednak konkretne ograniczenia funkcjonalne, które często są zamiatane pod dywan na etapie wyboru rozwiązania.

Typowe kompromisy:

Gdzie szyfrowanie nie pomoże: metadane, logi i kopie zapasowe

Silne szyfrowanie plików często buduje fałszywe poczucie pełnej ochrony. Tymczasem spora część wrażliwych informacji wypływa nie z treści dokumentów, ale z metadanych i otoczenia systemu.

Trzy obszary są szczególnie niedoszacowane:

- Metadane plików – nazwy, rozmiary, struktura katalogów, częstotliwość dostępu, lista współpracowników.

- Logi dostępu – kto, kiedy, z jakiego adresu IP otwierał i modyfikował plik.

- Kopie zapasowe i snapshoty – historyczne wersje danych, często trzymane w innym systemie niż produkcyjny.

Przy samej treści pliku zaszyfrowanej end‑to‑end wciąż można zbudować mapę relacji w firmie, analizując tylko nazwy plików i osoby współdzielące foldery. Dla wielu zespołów sprzedaży czy M&A już sama informacja, że „dział X intensywnie pracuje nad folderem o nazwie przejęcie_konkurencji”, jest strategiczna.

Ograniczanie tych wycieków wymaga innego podejścia niż dokładanie kolejnych warstw kryptografii:

- standaryzowanie neutralnych nazw plików i folderów w projektach wrażliwych (np. kody zamiast nazw kontrahentów),

- segmentacja logów – osobne systemy logowania dla danych wrażliwych, z ograniczonym dostępem i krótszą retencją,

- kontrola eksportu logów do narzędzi analitycznych i SIEM, zwłaszcza jeśli są to usługi chmurowe od innych dostawców,

- jasne zasady retencji backupów – jak długo naprawdę potrzebne są historyczne wersje, kto ma prawo je odtwarzać i czy są szyfrowane innymi kluczami niż środowisko produkcyjne.

Popularna rada „szyfruj wszystko” nie działa tam, gdzie struktura i zachowanie użytkowników zdradzają więcej niż sama treść. Wrażliwe projekty wymagają też higieny informacyjnej: porządku w nazwach, przypisywaniu ról i ograniczaniu liczby osób „wiedzących, że coś się dzieje”.

Szyfrowanie a funkcje „smart”: wyszukiwanie, podgląd, AI

Drugi obszar kompromisów to kolizja między prywatnością a wygodą: wyszukiwaniem pełnotekstowym, podglądem plików w przeglądarce czy funkcjami AI do streszczania dokumentów.

W typowym modelu:

- jeśli treść pliku jest dostępna w postaci odszyfrowanej na serwerach dostawcy, można ją indeksować, analizować i karmić nią algorytmy AI,

- jeśli jest zaszyfrowana wyłącznie po stronie klienta, dostawca widzi tylko losowe bajty, więc pełnotekstowe wyszukiwanie lub podgląd dokumentu musi działać lokalnie – często wolniej i z mniejszą integracją.

Konsekwencje dla firm są praktyczne, a nie akademickie. Zespoły przyzwyczajone do „googlowania” po firmowym dysku przeżywają szok, gdy po wdrożeniu pełnego szyfrowania end‑to‑end wyszukiwarka widzi tylko nazwy plików. Z kolei rezygnacja z szyfrowania po stronie klienta otwiera drogę do analityki i AI, ale w zamian firmie zostaje tylko zaufanie do procesów dostawcy.

Da się to pogodzić, jeśli podzieli się dane na kategorie i świadomie zaakceptuje różne poziomy wygody:

- Strefa „AI‑friendly” – dokumenty, które mogą być indeksowane u dostawcy (np. materiały marketingowe, publiczne procedury). Tu można korzystać z rozpoznawania tekstu, automatycznego tagowania, tłumaczeń itp.

- Strefa „manualna” – dokumenty wrażliwe, zaszyfrowane lokalnie, z wyszukiwaniem realizowanym po stronie klienta lub z ograniczeniem do metadanych. Tu trzeba zainwestować w porządną strukturę folderów i mądre nazewnictwo.

Popularne hasło „chcemy pełnej prywatności i wszystkich funkcji AI” wymaga doprecyzowania. Bez jasnego podziału stref kończy się albo na pozornej prywatności (bo dla wygody wyłącza się end‑to‑end), albo na frustracji użytkowników, którzy dostają bezpieczny, ale siermiężny system.

Udostępnianie zaszyfrowanych plików: linki, hasła i zarządzanie dostępem

Udostępnianie to punkt, w którym najczęściej pęka nawet dobrze zaprojektowany model szyfrowania. Problemem nie jest sama kryptografia, tylko sposób, w jaki użytkownicy obchodzą ograniczenia „żeby było szybciej”.

Typowy scenariusz: dokument jest zaszyfrowany, dostęp mają tylko konkretne osoby, ale ktoś w pośpiechu generuje publiczny link „dla wygody klienta” i wysyła go zwykłym mailem. Cała koncepcja minimalnych uprawnień przestaje mieć znaczenie.

Żeby szyfrowanie nie było tylko ładnym hasłem w polityce bezpieczeństwa, udostępnianie trzeba obudować konkretnymi zasadami i mechanizmami:

- linki udostępniające zawsze z terminem ważności i najlepiej z limitem pobrań,

- dla dokumentów wrażliwych – linki powiązane z tożsamością (wymagające logowania) zamiast anonimowych URL‑i,

- opcjonalne hasła do linków, ale tylko wtedy, gdy są przekazywane innym kanałem niż sam link (inaczej to iluzja),

- centralne raporty udostępnień: kto w firmie ma ile aktywnych linków, do jakich plików, które z nich są publiczne.

Rady w stylu „zabrońmy publicznych linków” zawodzą w realnych organizacjach, bo biznes i tak znajdzie drogę na skróty – choćby przez prywatne skrzynki pocztowe. Zamiast absolutnych zakazów lepiej sprawdza się jasny podział: np. projekty prawne i finansowe – tylko linki wymagające logowania, reszta – linki publiczne, ale z limitami technicznymi (czas, liczba pobrań, brak możliwości dalszego udostępniania).

Urządzenia końcowe: najsłabsze ogniwo szyfrowania

Nawet najlepsze szyfrowanie w chmurze nie ochroni plików, jeśli końcówki (laptopy, telefony, przeglądarki) są odsłonięte. Dla atakującego znacznie prościej jest przejąć stację roboczą z otwartą sesją do chmury niż łamać algorytmy kryptograficzne.

Trzy praktyczne wnioski rzadko pojawiają się w folderach reklamowych dostawców:

- jeśli pliki są synchronizowane offline na laptopy bez szyfrowania dysku, cała ochrona chmurowa jest iluzją – wystarczy kradzież sprzętu,

- przeglądarki z dziesiątkami wtyczek są idealnym miejscem na złośliwe rozszerzenia wysyłające treści dokumentów poza firmę,

- sesje „zapamiętane” w przeglądarce na prywatnym komputerze pracownika tworzą boczne wejście do danych firmowych.

Zamiast obsesyjnie dokręcać śruby po stronie chmury, często większy efekt daje kilka prostych reguł po stronie urządzeń:

- obowiązkowe szyfrowanie dysków (BitLocker, FileVault, odpowiedniki w Linuxie i na Androidzie/iOS),

- oddzielne profile przeglądarki lub dedykowana przeglądarka tylko do pracy, z ograniczonym katalogiem rozszerzeń,

- polityka czasu życia sesji logowania do chmury (np. wymuszanie ponownego logowania po kilku godzinach bezczynności),

- jasne zasady używania prywatnych urządzeń – czy są dopuszczone, jeśli tak, to z jakimi ograniczeniami (np. brak synchronizacji offline, tylko dostęp przez przeglądarkę, bez możliwości ściągania lokalnych kopii).

Rada „zabezpiecz chmurę” bywa myląca, jeśli większość realnego ryzyka siedzi w kieszeni pracownika – w postaci nieszyfrowanego telefonu z aplikacją do plików, zalogowaną cały czas i bez kodu PIN.

Hasła, MFA i tożsamość: fundament, którego nie zastąpi żaden algorytm

Szyfrowanie jest efektowne, ale w praktyce większość udanych włamań do usług chmurowych odbywa się przez przejęcie konta użytkownika: phishing, słabe hasło, brak drugiego czynnika. To klasyka, którą czasem przykrywa się imponującymi hasłami o „zero‑knowledge encryption”.

Kilka zasad, które realnie podnoszą poziom bezpieczeństwa plików bardziej niż egzotyczne algorytmy:

- bez wyjątków dla MFA – dostęp do chmury plikowej zawsze z drugim czynnikiem; SMS tylko jako awaryjny fallback, podstawą powinny być aplikacje TOTP lub klucze sprzętowe,

- separacja ról – konto administracyjne do zarządzania uprawnieniami powinno być inne niż konto do codziennej pracy na plikach,

- blokada logowania z nietypowych lokalizacji lub urządzeń bez dodatkowego potwierdzenia (np. powiadomienie push do właściciela konta lub działu IT),

- cykliczne przeglądy uprawnień – czy osoby, które zmieniły dział lub opuściły firmę, nie mają wciąż dostępu do przestrzeni projektowych.

Popularne podejście „u nas nie ma niczego cennego, więc MFA to przesada” zwykle weryfikuje się po pierwszej utracie laptopa z automatycznie zalogowaną chmurą. Nawet w małych zespołach wdrożenie MFA bywa znacznie prostsze niż późniejsze sprzątanie po incydencie.

Udostępnianie plików poza organizację: klienci, partnerzy, podwykonawcy

Większość naruszeń poufności dzieje się nie w organizacji, ale na styku z zewnętrznymi odbiorcami. Plik w chmurze może być zabezpieczony, jednak w momencie, gdy ląduje w skrzynce mailowej klienta lub w jego własnej chmurze, kontrola znika.

Zamiast próbować zabezpieczać cały świat, da się chociaż częściowo ograniczyć ryzyko, definiując jasne mechanizmy współpracy:

Jeśli chcesz pójść krok dalej, pomocny może być też wpis: Jak sztuczna inteligencja zmienia rehabilitację neurologiczną.

- preferowanie udostępniania „podglądu” zamiast pełnego pobierania – szczególnie przy umowach, specyfikacjach, ofertach,

- stosowanie watermarków (znaków wodnych) z danymi odbiorcy na eksportowanych PDF‑ach – nie zatrzyma to wycieku, ale pomaga w dochodzeniu źródła, co samo w sobie działa prewencyjnie,

- oddzielne przestrzenie projektowe dla każdego klienta lub partnera, z jasną listą osób uprawnionych po obu stronach,

- proste porozumienia umowne regulujące sposób przechowywania i przesyłania plików (np. wymaganie szyfrowania dysków po stronie kluczowych podwykonawców).

Popularna rada „nie wysyłaj plików e‑mailem, tylko korzystaj z linków” działa pod warunkiem, że linki są faktycznie kontrolowane i wygasają. W praktyce często okazuje się, że link z nieograniczonym dostępem żyje latami, a jego adres wisiał w kilku wątkach mailowych, które przeszły przez nieznaną liczbę serwerów pośredniczących.

Segmentacja danych: nie wszystko wymaga tej samej ochrony

Instynktowna reakcja na ryzyka brzmi: „wszystko musi być maksymalnie zabezpieczone”. W praktyce to prosty przepis na paraliż – im więcej rygorów, tym większe parcie użytkowników, by je obchodzić. Dużo lepiej działa rozsądna segmentacja: różne poziomy ochrony dla różnych kategorii danych.

Przykładowy, wystarczająco prosty podział dla większości organizacji:

- Poziom 1 – dane publiczne (materiały marketingowe, publiczne oferty): standardowa chmura, wygodne integracje, szerokie udostępnianie, większy nacisk na ciągłość działania niż na poufność.

- Poziom 2 – dane wewnętrzne (procedury, dokumentacja projektowa): mocne zarządzanie dostępem, MFA, ale bez ekstremalnych ograniczeń w integracjach i funkcjach AI.

- Poziom 3 – dane wrażliwe (finanse, HR, umowy kluczowe): ograniczone integracje, krótsza retencja, segmentacja logów, precyzyjne uprawnienia, czasem osobny tenant lub nawet osobny dostawca.

- Poziom 4 – dane krytyczne / tajemnice handlowe: szyfrowanie po stronie klienta, brak publicznych linków, brak zewnętrznych integracji, dedykowane urządzenia lub profile dostępu.

Kontrintuicyjna prawda jest taka, że „wszystko na poziomie 4” bywa mniej bezpieczne niż sensowna segmentacja. Użytkownicy prędzej złamią zbyt twarde zasady (wysyłając dokument z prywatnej skrzynki czy kopiując na pendrive), niż dostosują do nich codzienną pracę. Model, który dopuszcza szybsze, wygodniejsze ścieżki dla danych mniej wrażliwych, zmniejsza presję na obchodzenie zabezpieczeń przy danych naprawdę ważnych.

Najczęściej zadawane pytania (FAQ)

Czy przechowywanie plików w chmurze jest bezpieczniejsze niż na dysku komputera?

To zależy nie od samej „chmury”, tylko od porównywanych konfiguracji. Chaotycznie używany domowy komputer bez aktualizacji, kopii zapasowych i z jednym hasłem do wszystkiego faktycznie przegrywa z profesjonalnym centrum danych dużego dostawcy chmury. Ale już służbowy laptop z pełnym szyfrowaniem dysku, mocnym hasłem i dobrze ustawionymi uprawnieniami potrafi dać lepszą kontrolę niż źle skonfigurowane, darmowe konto w chmurze.

Bezpieczna jest nie technologia sama w sobie, ale cały „zestaw”: jakość infrastruktury dostawcy plus to, jak zarządzasz hasłami, dostępami i kopiami zapasowymi. Chmura usuwa wiele ryzyk sprzętowych, ale nie zdejmie z Ciebie odpowiedzialności za błędy użytkownika i nadmiernie szerokie udostępnianie.

Jak bezpiecznie udostępniać pliki w chmurze innym osobom?

Największy problem to nie włamania, tylko „zbyt szeroki” dostęp nadany przez samych użytkowników. Popularna rada brzmi: „udostępniaj linkiem” – kłopot w tym, że link „każdy, kto go ma, może edytować” bardzo łatwo trafi do niewłaściwej osoby albo zostać przeklejony w niekontrolowane miejsce.

Bezpieczniejsze podejście to:

- preferowanie udostępniania imiennego (na konta konkretnych osób lub domenę firmy), a link publiczny tylko w wyjątkowych sytuacjach,

- nadawanie minimalnych potrzebnych uprawnień: jeśli ktoś ma plik tylko czytać, nie dajesz mu prawa edycji ani pobierania całego folderu,

- ustawianie daty ważności linków oraz haseł do dostępu przy współpracy z zewnętrznymi partnerami,

- okresowe przeglądanie, co jest udostępnione „na zewnątrz” i czy te udostępnienia są jeszcze potrzebne.

W praktyce znacznie lepiej sprawdza się prosta, zrozumiała procedura udostępniania i krótkie szkolenie niż zaawansowane funkcje, których nikt realnie nie używa.

Co jest bezpieczniejsze: darmowa chmura dla każdego pracownika czy jedna firmowa usługa?

Rozproszenie danych po wielu prywatnych kontach w darmowych chmurach zwykle daje złudne poczucie elastyczności, a realnie oznacza brak kontroli: brak centralnego audytu, brak jasnych zasad, brak możliwości szybkiego wycofania dostępu po odejściu pracownika. To działa „fajnie” tylko do pierwszego incydentu z wyciekiem lub utratą plików.

Zwykle bezpieczniejszym rozwiązaniem jest jeden standaryzowany dostawca dla całej organizacji, połączony ze spójną polityką uprawnień i wspólnym logowaniem. To nie zawsze najwygodniejsze dla „entuzjastów nowinek” w zespole, ale pozwala:

- ogarnąć, gdzie faktycznie są dane klientów i dokumentacja,

- prowadzić sensowny audyt dostępu i reagować na incydenty,

- zarządzać kontami (np. blokować dostęp byłym pracownikom jednym kliknięciem).

Jeśli ktoś w firmie potrzebuje dodatkowego narzędzia, lepiej przejść przez prostą, szybką ścieżkę akceptacji niż tolerować „szarą strefę” prywatnych Dropboxów i Google Drive’ów.

Czy szyfrowanie w chmurze oznacza, że dostawca nie widzi moich plików?

Nie zawsze. Popularne hasło „dane są szyfrowane na serwerze” często oznacza szyfrowanie po stronie serwera, gdzie to dostawca zarządza kluczami. Technicznie może więc odszyfrować Twoje pliki, np. żeby indeksować ich treść do wyszukiwarki lub przetwarzać je innymi funkcjami. To nie jest automatycznie „złe”, ale ma inne konsekwencje niż szyfrowanie end‑to‑end.

Jeśli chcesz, by dostawca nie miał realnej możliwości wglądu w treść plików, szukaj:

- usług z szyfrowaniem end‑to‑end, gdzie klucze są wyłącznie po Twojej stronie,

- albo dodatkowego szyfrowania plików przed wysłaniem do chmury (osobnym narzędziem czy oprogramowaniem).

Cena za taki poziom prywatności jest zwykle wyższa z punktu widzenia wygody: trudniejsze współdzielenie, ograniczone wyszukiwanie po treści dokumentów, więcej odpowiedzialności po stronie użytkownika za klucze i hasła.

Jakie minimalne zasady bezpieczeństwa w chmurze powinna mieć mała firma?

Małe firmy często kopiują z korporacji bardzo rozbudowane polityki, których i tak nikt nie wdraża, albo działają całkowicie „na czuja”. Rozsądne minimum jest prostsze, niż się wydaje, i składa się z kilku konkretnych elementów.

- Wymuszone silne hasła i dwuskładnikowe logowanie do kont (SMS, aplikacja, klucz sprzętowy).

- Jasna struktura folderów: oddzielne przestrzenie dla projektów, działów i klientów, brak „wspólnego wszystkiego dla wszystkich”.

- Zasada najmniejszego uprzywilejowania: każdy ma dostęp tylko do tego, czego naprawdę potrzebuje do pracy.

- Krótka, spisana procedura udostępniania plików na zewnątrz (kto może, na jakich zasadach, kiedy wygasa dostęp).

- Regularny, choćby kwartalny przegląd uprawnień i usuwanie kont osób, które już nie współpracują z firmą.

Często bardziej opłaca się poświęcić dwie godziny na wspólne przejście tych zasad z zespołem niż inwestować w kolejne narzędzie „od bezpieczeństwa”, które tylko podnosi poczucie, że „na pewno jest dobrze”.

Czy kopia w chmurze to to samo co backup plików?

Redundancja sprzętowa dostawcy (dane na kilku serwerach, macierzach, w różnych centrach danych) chroni przed awarią dysków czy pożarem serwerowni. Nie chroni jednak przed błędami ludzi: przypadkowym skasowaniem folderu, nadpisaniem pliku, błędną synchronizacją czy przejęciem konta przez atakującego. Z tego powodu mówienie „mam wszystko w chmurze, więc mam backup” jest mocno na wyrost.

Sensowny backup to:

- możliwość cofnięcia zmian do konkretnego punktu w czasie (wersjonowanie plików),

- osobna kopia, najlepiej w innej lokalizacji lub nawet u innego dostawcy,

- procedura przywracania sprawdzona w praktyce, a nie tylko opisana w folderze marketingowym.

W wielu przypadkach dobrym kompromisem jest: korzystanie z chmury jako głównego miejsca pracy oraz niezależna, okresowa kopia najważniejszych danych poza tą chmurą.

Co warto zapamiętać

- Chmura rozwiązuje problem wygody, a nie bezpieczeństwa – głównym motorem migracji są łatwy dostęp, współpraca i automatyczne kopie, podczas gdy kwestia ochrony danych jest dokładana „po fakcie”, co generuje napięcia między użytkownikami, IT, zarządem i klientami.

- Konflikt między wygodą a kontrolą jest nieunikniony: im prostsze udostępnianie „jednym linkiem”, tym łatwiej o przypadkowe upublicznienie danych; zbyt twarde ograniczenia z kolei wypychają ludzi do szarej strefy (prywatne konta, darmowe usługi, wysyłka wrażliwych plików komunikatorami).

- Przekazanie plików do chmury oznacza też oddanie metadanych (kto, kiedy, skąd, co otwiera), co w praktyce daje dostawcy materiał do profilowania; brak świadomej decyzji w tej sprawie jest realnym, choć często ignorowanym ryzykiem biznesowym.

- Hasło „w chmurze jest bezpieczniej niż na Twoim komputerze” bywa prawdziwe tylko dla bardzo słabo zabezpieczonych użytkowników – dobrze skonfigurowany firmowy sprzęt z szyfrowaniem dysku i sensowną polityką haseł może dawać większą kontrolę niż byle jak używana darmowa chmura.

- Redundancja to nie backup: dostawca zwykle chroni się przed awarią sprzętu, ale nie przed błędami użytkownika (np. usunięcie pliku, zła synchronizacja, utrata konta), więc samo „wrzucenie do chmury” nie zastępuje strategii kopii zapasowych.